-

Software testen – mit den richtigen Daten

Software testen: Ein immer wieder brisantes Thema bei der Softwareerstellung ist die Testdatenbereitstellung oder -aufbereitung. Gerne werden hierzu Echtdaten benutzt, da diese Daten selbstverständlich der Komplexität der Realität am nächsten kommen und im Verhältnis leicht und kostengünstig zu beschaffen sind. Noch dazu lassen sich ganze Testsysteme durch einfache Kopie des Produktivsystems aufbauen und immer wieder aktualisieren. Dieses Vorgehen ist jedoch…

-

Branchenspezifische Sicherheitsstandards (B3S) für KRITIS-Sektoren veröffentlicht

Der zuletzt durch das BSI freigegebene branchenspezifische Sicherheitsstandard betrifft den Sektor medizinische Versorgung (im Krankenhaus). Gemäß der Pressemitteilung vom 23.10.2019 des BSI hat dieses den Cyber-Sicherheitsstandard für Krankenhäuser von der Deutschen Krankenhausgesellschaft (DKG) anerkannt. Laut der Ausführungen des BSI waren medizinische Einrichtungen und Krankenhäuser 2019 wiederholt durch IT-Sicherheitsvorfälle sowohl in den Fokus der Behörden als auch in die Presse geraten.…

-

Ein Gesetz zur Sicherung der digitalen Welt Deutschlands – Beitrag zur Sicherung des Wirtschaftsstandortes Deutschland oder mehr?

von Dr. Klaus-Dieter Krause Ist es wirklich nötig, ein Gesetz zu erlassen, um die Unternehmen und Verwaltungen dieses Landes zu mehr Sicherheitsaufwendungen im Bereich der digitalen Infrastruktur zu animieren? Die Bundesregierung hat, durch das Bundesministerium des Inneren, einen der elementaren Bausteine ihrer „Digitalen Agenda“, vorgestellt am 20.08.2014, am 19.08.2014 als Referentenentwurf veröffentlicht – das „IT-Sicherheitsgesetz“ (Entwurf eines Gesetzes zur Erhöhung…

-

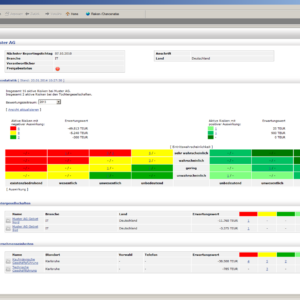

Einsatz von IT-Lösungen in Risikomanagement-Systemen

Aufgrund neuer aufsichtsrechtlicher Anforderungen und damit einhergehend einer steigenden Komplexität ist eine ordnungsgemäße und effektive Durchführung von Prozessen in einem Risikomanagement‑System ohne technische Unterstützung schwer umsetzbar. Während kleinere Unternehmen mit Hilfe von Microsoft Excel ihre Risiken noch erfassen können, gelangen große Unternehmen und vor allem Konzerne ohne professionelle IT-Lösungen schnell an die Grenzen des Möglichen. Die größte Gefahr besteht darin,…

-

BYOD in Unternehmen

Welche Risiken durch BYOD in Unternehmen entstehen und wie mit diesen umgegangen werden kann “Bring your own device“ (BYOD) bezeichnet die Nutzung privater mobiler Geräte, wie z.B. Tablet-PCs, Notebooks oder Smartphones, innerhalb von Unternehmensnetzwerken. Auf diesen mobilen Geräten wird auf vom Arbeitgeber bereitgestellte Ressourcen wie E-Mail, Kontakte, Kalender, Datenbanken sowie persönliche Einstellungen und Daten zugegriffen. Die Nutzung privater IT-Geräte in…

-

Cloud Computing, seine Betriebsformen und Servicemodelle – eine Einführung

Der Hintergrund der Bezeichnung Cloud Computing liegt in der schematischen Darstellung des Internets in Form von Zeichnungen. Dafür wird eine Ansammlung stilisierter vernetzter Computer verwendet, um die eine Wolke gezeichnet wird, die das Internet darstellt. Im Zusammenhang mit Cloud Computing symbolisiert die Wolke die Unbekanntheit des physischen und geographischen Speicherortes für den Benutzer1. Zum Cloud Computing existiert eine Vielzahl von…

-

Welche Vorteile kann die Nutzung von Cloud Computing für Unternehmen mit sich bringen?

Cloud Computing ist derzeit ein allgegenwärtiges Thema in der Informationstechnologie1. Der Anteil der Cloud-Befürworter steigt stetig. Vom Jahr 2011 bis zum Jahr 2015 ist die Anzahl der Unternehmen, die Cloud Computing nutzen, in Summe um 26% von 28% auf insgesamt 54% gestiegen. Bei Unternehmen mit 100 bis 1.999 Mitarbeitern nutzen bereits 62% Cloud Computing, bei Unternehmen mit 2.000 Mitarbeitern oder…

-

Rechtliche Aspekte beim Cloud Computing

Laut einer Umfrage der Bitkom Research GmbH und der KPMG AG hat die Mehrheit der Unternehmen Sorge um Compliance-Anforderungen in Bezug auf die Nutzung von Cloud-Lösungen. Durch die Nutzung von Cloud-Lösungen werden einige Rechtsgebiete berührt. Im Folgenden werden die einschlägigen gesetzlichen Aspekte erläutert, die beim Einsatz von Cloud Computing in deutschen Unternehmen zu beachten sind.

-

Welche Risiken bringt die Nutzung von Cloud Computing für Unternehmen mit sich?

Cloud Computing wird von vielen potentiellen Nutzern als risikobehaftet empfunden, vor allen Dingen, was die Speicherung von Daten anbelangt. Diese Sicherheitsbedenken stellen derzeit einen Hauptgrund für die Zurückhaltung vieler Unternehmen gegenüber Cloud Computing dar1. Doch mit welchen Risiken wird ein Unternehmen konfrontiert, wenn es Cloud Computing nutzen möchte? Allgemeine Risiken Bei Cloud-Computing-Systemen handelt es sich grundsätzlich um komplexe verteilte Systeme,…

-

Auswirkungen auf das IKS beim Einsatz von Cloud Computing: Teil A – Allgemeine Risiken

Abhängig vom gewählten Implementierungsmodell ergibt sich beim Einsatz von Cloud-Computing ein Kontrollverlust. Sicherheitsmaßnahmen des Internen Kontrollsystems liegen zumindest teilweise im Hoheitsbereich des Dienstleisters1. Aus diesem Grund lassen sich aus Anwendersicht innerhalb eines IKS nicht oder nur sehr schwierig alle Risikobereiche einer Cloud-Umgebung abdecken. Empfehlungen und prozessunabhängige Kontrollen für Cloud-Risiken Im folgenden Abschnitt wird auf die zuvor identifizierten Risiken eingegangen. Es…